建立计算机网络的指南

在现代社会,计算机网络已经成为连接世界的重要桥梁,无论是企业内部,还是个人使用,建立一个高效的网络环境已经成为一种必要的能力,对于那些对计算机网络不是很熟悉的人来说,如何开始,如何配置,如何维护,这些问题看似简单,实则复杂,在这个指南中,我们将系统地介绍如何建立一个高效的计算机网络,帮助读者轻松实现他们的目标。

网络概述

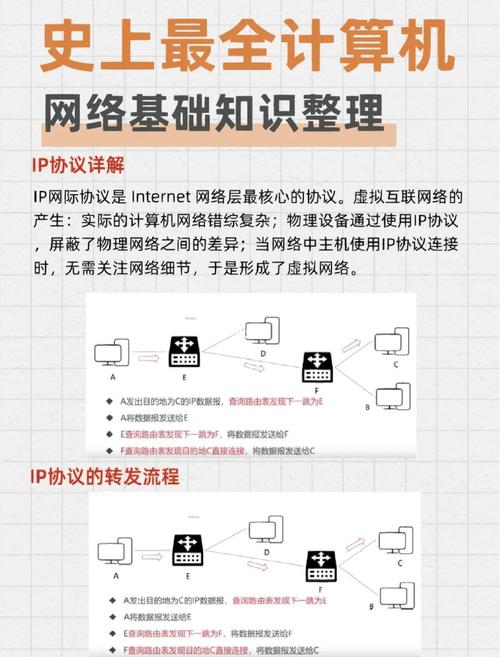

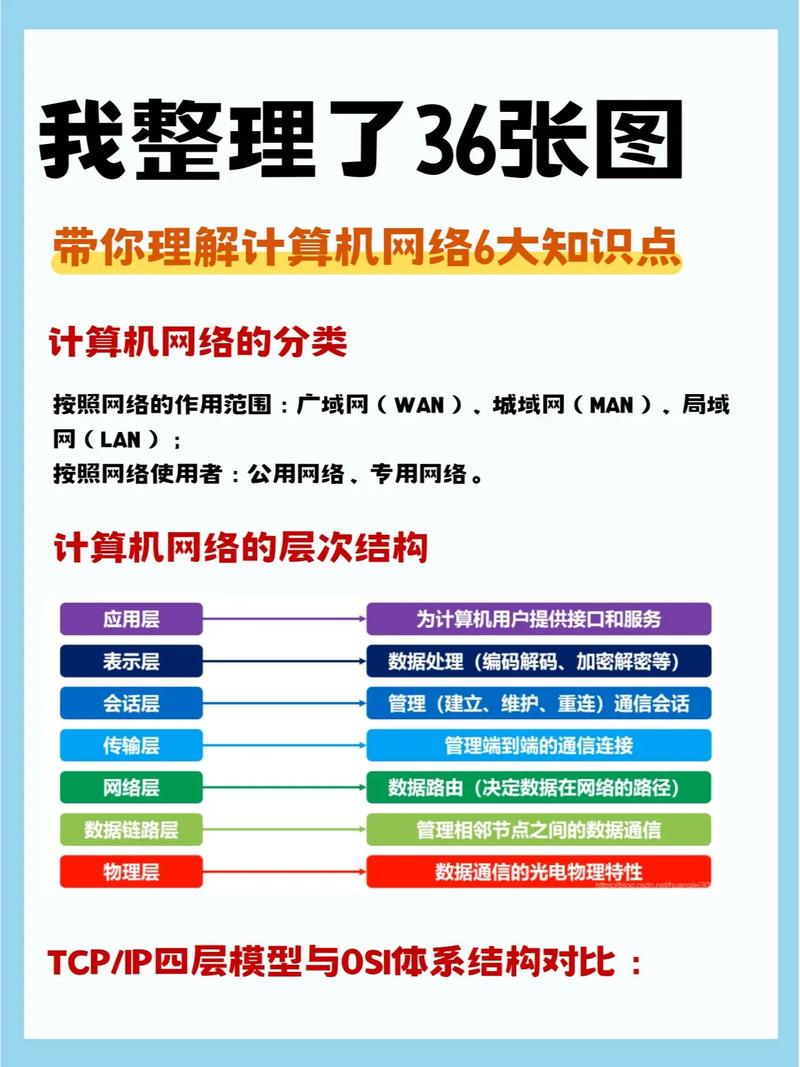

计算机网络是连接计算机、终端和外部设备的系统,它通过物理和通信路径将设备连接在一起,实现数据的共享和传输,网络可以是局域网(网络内部)、广域网(网络外部)或者混合式网络(网络内部和外部混合使用)。

网络的基本功能包括:

- 数据传输:通过物理和通信路径将数据发送和接收。

- 数据共享:不同设备可以共享相同的网络资源。

- 数据访问:通过网络访问外部存储、文件服务器、Web服务器等。

建立一个高效的网络环境,需要考虑以下几个方面:

- 网络拓扑:局域网和广域网的结构不同,选择合适的拓扑结构可以提高网络性能和可靠性。

- 网络设备:选择合适的网络设备(如路由器、交换机、防火墙等)。

- 网络配置:正确配置网络设备,确保它们能够正常工作。

- 网络维护:定期维护设备,防止故障。

网络结构

网络结构是网络设计和运行的基础,常见的局域网结构包括:

- 点对点网络:每个设备都与其他设备直接连接,没有中间设备,这种结构简单,但成本较高。

- 星形网络:设备集中在中心设备(根节点)上,其他设备通过中心设备连接,这种结构简单,但单点故障容易导致网络中断。

- 环形网络:设备依次排列成一个环,每个设备连接两个相邻设备,这种结构简单,但单点故障容易导致网络故障。

选择合适的网络拓扑结构,取决于:

- 网络需求:是否需要高可靠性?

- 成本:设备和维护成本是否合理?

- 网络扩展性:是否需要扩展网络规模?

网络配置

配置是网络运行的重要环节,配置包括以下内容:

1 网络防火墙

防火墙是网络设备,用于限制用户或设备访问网络资源,配置防火墙需要以下步骤:

- 选择防火墙:根据网络需求,选择合适的防火墙类型(如内网防火墙、外网防火墙)。

- 设置防火墙规则:根据访问权限和流量限制设置防火墙规则。

- 访问权限:确定哪些设备和用户可以访问网络资源。

- 流量限制:设置流量过滤器,限制特定流量的访问。

- 配置防火墙设备:使用网络管理器配置防火墙设备,包括防火墙端口、防火墙规则和防火墙状态。

2 网络路由器

路由器是网络设备,用于将数据从一个设备转发到另一个设备,配置路由器需要以下步骤:

- 选择路由器:根据网络需求,选择合适的路由器类型(如IP路由器、SMP路由器)。

- 配置IP地址:为路由器和网络设备分配IP地址。

- 配置IP地址规则:根据访问权限和流量限制设置IP地址规则。

- 设置防火墙:将路由器配置为防火墙,阻止外部用户访问网络资源。

3 网络交换机

交换机是网络设备,用于将数据从一个设备转发到另一个设备,配置交换机需要以下步骤:

- 选择交换机:根据网络需求,选择合适的交换机类型(如IP交换机、SMP交换机)。

- 配置IP地址:为交换机分配IP地址。

- 配置IP地址规则:根据访问权限和流量限制设置IP地址规则。

- 设置防火墙:将交换机配置为防火墙,阻止外部用户访问网络资源。

4 网络接口

网络接口是连接设备和网络的设备,配置网络接口需要以下步骤:

- 选择接口:根据设备的物理结构,选择合适的网络接口。

- 配置接口的端口:在网络管理器中配置接口的端口。

- 设置防火墙:将接口配置为防火墙,阻止外部用户访问网络资源。

网络服务

建立一个高效的网络环境,需要考虑以下服务:

1 文件传输

文件传输是网络服务的核心功能之一,配置文件传输需要以下步骤:

- 选择传输工具:使用文件传输工具(如Microsoft Office、Google Drive、Dropbox)或网络服务工具(如Gmail、LinkedIn)。

- 设置文件传输规则:根据访问权限和流量限制设置文件传输规则。

- 配置文件存储位置:将文件存储在合适的存储位置,如服务器或本地。

2 网络服务器

网络服务器是网络服务的核心服务,配置网络服务器需要以下步骤:

- 选择服务器类型:选择合适的服务器类型(如服务器、云服务器、个人服务器)。

- 配置服务器的IP地址:为服务器分配IP地址。

- 配置服务器的网络权限:根据访问权限和流量限制设置服务器的网络权限。

- 设置防火墙:将服务器配置为防火墙,阻止外部用户访问网络资源。

3 邮件服务

电子邮件服务是网络服务的重要组成部分,配置电子邮件服务需要以下步骤:

- 选择电子邮件服务:使用电子邮件服务(如 Outlook、 Exchange、POP3)。

- 设置邮件服务规则:根据访问权限和流量限制设置邮件服务规则。

- 配置邮件存储位置:将邮件存储在合适的存储位置,如服务器或本地。

4 网络应用

网络应用是网络服务的核心功能之一,配置网络应用需要以下步骤:

- 选择应用:选择合适的网络应用(如Excel、Google Sheets、Power BI)。

- 配置应用的网络权限:根据访问权限和流量限制设置应用的网络权限。

- 设置防火墙:将应用配置为防火墙,阻止外部用户访问网络资源。

安全与维护

安全是网络环境的重要保障,建立一个高效的网络环境,需要考虑以下内容:

1 网络防火墙

防火墙是网络安全的核心工具,配置防火墙需要以下步骤:

- 选择防火墙:根据网络需求,选择合适的防火墙类型(如内网防火墙、外网防火墙)。

- 设置防火墙规则:根据访问权限和流量限制设置防火墙规则。

- 访问权限:确定哪些设备和用户可以访问网络资源。

- 流量限制:设置流量过滤器,限制特定流量的访问。

- 定期维护防火墙:定期检查防火墙,确保其能够正常工作。

2 安全日志

安全日志是记录网络攻击和故障的资料,配置安全日志需要以下步骤:

- 选择日志类型:根据需求,选择合适的日志类型(如日志记录、故障日志)。

- 记录攻击和故障:记录网络攻击和故障的发生时间和原因。

- 记录日志内容:记录日志内容,包括攻击者和系统故障信息。

3 安全审计

安全审计是评估网络安全能力的重要工具,配置安全审计需要以下步骤:

- 选择审计工具:使用安全审计工具(如Zscaler、Nagios、Prometheus)。

- 记录攻击和故障:记录网络攻击和故障的发生时间和原因。

- 分析审计结果:根据审计结果,评估网络的安全性,并制定改进措施。

4 安全更新

网络环境需要定期更新以保持安全性,配置网络更新需要以下步骤:

- 选择更新工具:使用网络更新工具(如Red hats Update Manager、McAfee Update Manager)。

- 更新设备:将设备配置为更新设备,避免因更新不及时导致的故障。

- 更新日志:更新日志记录,确保日志能够反映最新的网络状态。

5 安全培训

网络环境需要定期进行安全培训,以提高员工的安全意识,配置安全培训需要以下步骤:

- 选择培训工具:使用安全培训工具(如 Microsoft Training Hub、Coursera)。

- 组织培训活动:组织安全培训活动,提高员工的安全意识。

- 记录培训内容:记录培训内容,确保培训能够覆盖全面的安全知识。

建立一个高效的计算机网络环境,需要考虑以下几个方面:

- 网络拓扑:选择合适的网络拓扑结构。

- 网络设备:选择合适的网络设备。

- 网络配置:正确配置网络设备。

- 网络维护:定期维护设备,防止故障。

- 网络服务:配置文件传输、服务器、邮件服务等服务。

- 网络安全:配置防火墙、安全日志、审计和更新。