四种常见威胁的指南与应对策略

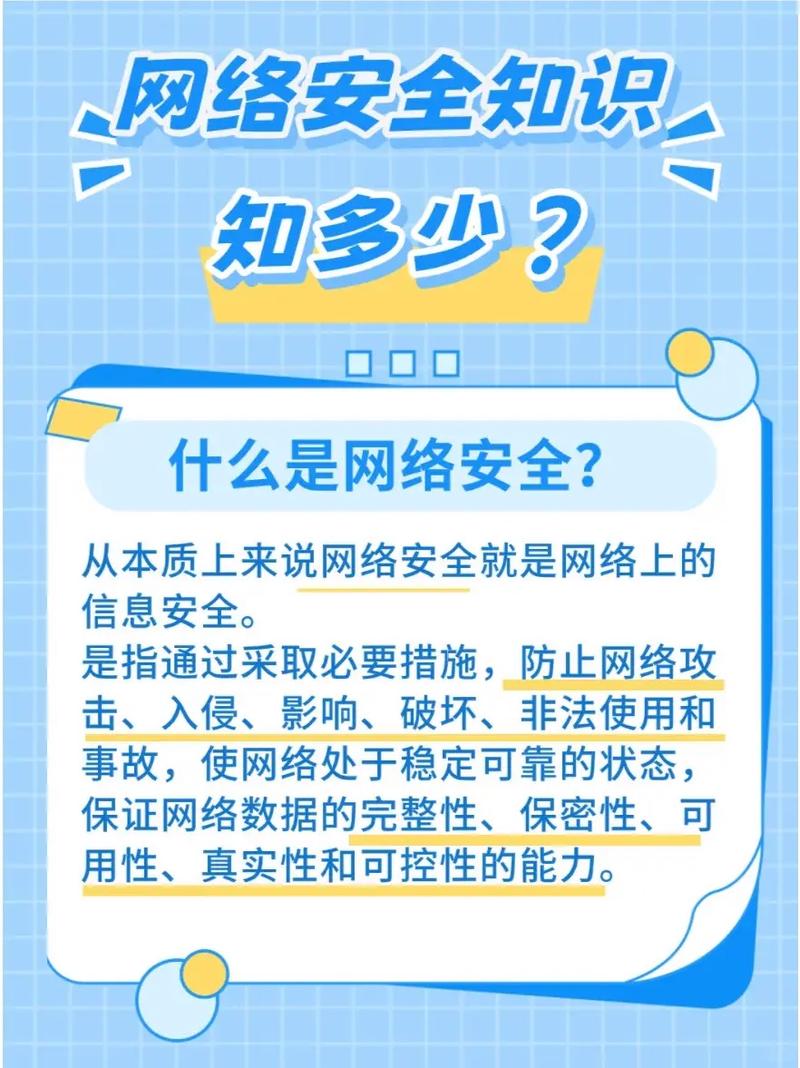

在数字时代,网络安全已成为一项复杂而重要的任务,随着技术的进步和网络的日益开放,网络安全威胁也在不断演变,面对这些威胁,我们每个人都需要掌握一定的防范技能,以确保我们的网络和信息安全不受侵害,本文将为你介绍四种常见的网络安全威胁,并探讨应对它们的策略。

(图片来源网络,侵删)

威胁类型:四种常见网络安全威胁

-

恶意软件传播者

- 特点:恶意软件是一种可以感染电脑并传播到目标设备的程序,通常以病毒、木马、钓鱼邮件、恶意脚本等形式存在。

- 影响:恶意软件会破坏电脑系统,导致数据丢失、程序崩溃甚至系统崩溃,恶意软件还可以传播到第三方设备,造成更大的安全隐患。

- 应对策略:安装并更新杀毒软件,定期检查电脑系统,使用防病毒软件扫描目标设备。

-

钓鱼邮件传播者

(图片来源网络,侵删)- 特点:钓鱼邮件是一种通过发送附带的链接、地址或文字材料来吸引接收者点击操作的邮件。

- 影响:钓鱼邮件可能会诱骗用户点击链接,导致用户点击后进入恶意网站,从而获取非法信息或数据。

- 应对策略:阅读钓鱼邮件内容,确保信息的真实性,不轻信不明来源的消息,必要时请专业人员进行核实。

-

恶意脚本传播者

- 特点:恶意脚本是一种通过脚本(如Java、Python代码)感染电脑并执行恶意操作的程序。

- 影响:恶意脚本可能会破坏系统,导致数据丢失或系统崩溃,恶意脚本还可以通过网络传播到第三方设备,造成更大的安全隐患。

- 应对策略:安装并更新杀毒软件,定期检查电脑系统,使用网络防火墙保护目标设备。

-

网络攻击传播者

- 特点:网络攻击是一种通过攻击网络设备或服务试图获取数据或资源的攻击方式。

- 影响:网络攻击可能会攻击目标设备,导致数据泄露或系统崩溃,网络攻击还可以攻击第三方网站,造成更大的安全隐患。

- 应对策略:确保网络设备的安全,使用防火墙和入侵检测系统(IDS)保护网络设备;定期进行网络攻击检测,及时采取措施。

威胁的影响:三种常见网络安全威胁的后果

-

恶意软件传播者

- 后果:恶意软件可能会导致系统崩溃、数据丢失甚至系统崩溃,恶意软件还可以传播到第三方设备,造成更大的安全隐患。

- 后果:恶意软件可能会导致严重的数据泄露,甚至威胁到个人隐私和企业数据安全。

-

钓鱼邮件传播者

- 后果:钓鱼邮件可能会诱骗用户点击链接,导致用户进入恶意网站,从而获取非法信息或数据。

- 后果:钓鱼邮件可能会导致用户的数据泄露,甚至威胁到个人隐私和企业数据安全。

-

恶意脚本传播者

- 后果:恶意脚本可能会破坏系统,导致数据丢失或系统崩溃,恶意脚本还可以通过网络传播到第三方设备,造成更大的安全隐患。

- 后果:恶意脚本可能会导致严重的数据泄露,甚至威胁到个人隐私和企业数据安全。

-

网络攻击传播者

- 后果:网络攻击可能会攻击目标设备,导致数据泄露或系统崩溃,网络攻击还可以攻击第三方网站,造成更大的安全隐患。

- 后果:网络攻击可能会导致严重的数据泄露,甚至威胁到个人隐私和企业数据安全。

应对策略:四种网络安全威胁的应对方法

-

针对恶意软件的防御措施

- 预防措施:

- 安装并更新杀毒软件,定期扫描电脑系统。

- 使用防病毒软件扫描目标设备。

- 使用防火墙保护网络设备。

- 应对策略:

- 确保 computers 安全,使用防病毒软件扫描。

- 使用防火墙保护网络设备。

- 定期进行网络攻击检测,及时采取措施。

- 预防措施:

-

针对钓鱼邮件的防护措施

- 防范措施:

- 仔细阅读钓鱼邮件内容,确保信息的真实性。

- 使用网络防火墙保护目标设备。

- 请专业人员进行网络攻击检测。

- 应对策略:

- 仔细阅读钓鱼邮件内容,确保信息的真实性。

- 使用网络防火墙保护目标设备。

- 请专业人员进行网络攻击检测。

- 防范措施:

-

针对恶意脚本的防护措施

- 预防措施:

- 安装并更新杀毒软件,定期扫描电脑系统。

- 使用防病毒软件扫描目标设备。

- 使用防火墙保护网络设备。

- 应对策略:

- 确保 computers 安全,使用防病毒软件扫描。

- 使用防火墙保护网络设备。

- 定期进行网络攻击检测,及时采取措施。

- 预防措施:

-

针对网络攻击的防护措施

- 预防措施:

- 确保网络设备的安全,使用防火墙和入侵检测系统(IDS)。

- 定期进行网络攻击检测,及时采取措施。

- 使用多因素认证和安全软件保护目标设备。

- 应对策略:

- 确保网络设备的安全,使用防火墙和 IDS。

- 定期进行网络攻击检测,及时采取措施。

- 使用多因素认证和安全软件保护目标设备。

- 预防措施:

网络安全威胁的重要性

面对越来越复杂的网络安全威胁,我们每个人都需要保持警惕,采取措施保护自己的信息安全,通过了解四种常见网络安全威胁,并掌握相应的防御和应对策略,我们可以更好地保护 ourselves和他人免受威胁。

网络安全是保护个人隐私和企业数据的重要手段,面对威胁,我们每个人都要保持警惕,采取措施保护自己和他人的信息安全。